Die Annahme, dass skimming lediglich ein Relikt physischer Geldautomaten-Manipulationen ist, stellt ein erhebliches Sicherheitsrisiko für moderne Portfolio-Strukturen dar. Im Jahr 2023 verzeichnete das Bundeskriminalamt zwar einen Rückgang bei mechanischen Angriffen auf Terminals, doch die Schadenssummen durch digitale Abgriffsmethoden im Bereich dezentraler Finanzen erreichten neue Rekordmarken. Sie stehen diesen unsichtbaren Akteuren oft mit einem Gefühl der Machtlosigkeit gegenüber, da die technischen Hintergründe solcher Datenlecks ohne spezialisierte Expertise kaum zu durchdringen sind. Die Angst vor einem Totalverlust Ihrer Krypto-Wallets ist angesichts der steigenden Professionalität der Tätergruppen durchaus begründet.

Wir verschaffen Ihnen die notwendige technische Klarheit über die aktuelle Evolution dieser Angriffsmethoden und definieren präzise Sicherheitsprotokolle zur künftigen Schadensvermeidung. Erfahren Sie in dieser Analyse, wie Sie digitale Angriffe auf Ihre Vermögenswerte frühzeitig identifizieren und welche forensischen Schritte für eine gerichtsfeste Beweissicherung zwingend erforderlich sind. Wir erläutern den methodischen Übergang von der Analyse bösartiger Skripte bis hin zur Erstellung belastbarer Berichte für die deutschen Strafverfolgungsbehörden, um die Grundlage für eine erfolgreiche Restitution Ihrer Werte zu schaffen. Dieser Leitfaden transformiert Ihre Unsicherheit in eine strukturierte Verteidigungsstrategie.

Wichtigste Erkenntnisse

- Verstehen Sie die technologische Transformation von Skimming von physischen Geldautomaten-Aufsätzen hin zu hochkomplexen Angriffen auf digitale Krypto-Infrastrukturen.

- Identifizieren Sie physische Manipulationen an Terminals frühzeitig und schützen Sie Ihre digitalen Schnittstellen durch den gezielten Einsatz von Content Security Policies (CSP).

- Erkennen Sie die spezifischen Gefahren im Krypto-Sektor, insbesondere durch manipulierte Browser-Erweiterungen und gefälschte Wallet-Interfaces zur Extraktion privater Schlüssel.

- Erfahren Sie, wie durch forensische Blockchain-Analysen gerichtsfeste IT-Gutachten erstellt werden, um entwendete Vermögenswerte auch über komplexe Mixer-Strukturen hinweg zu verfolgen.

Was ist Skimming? Definition und Evolution der Betrugsmasche

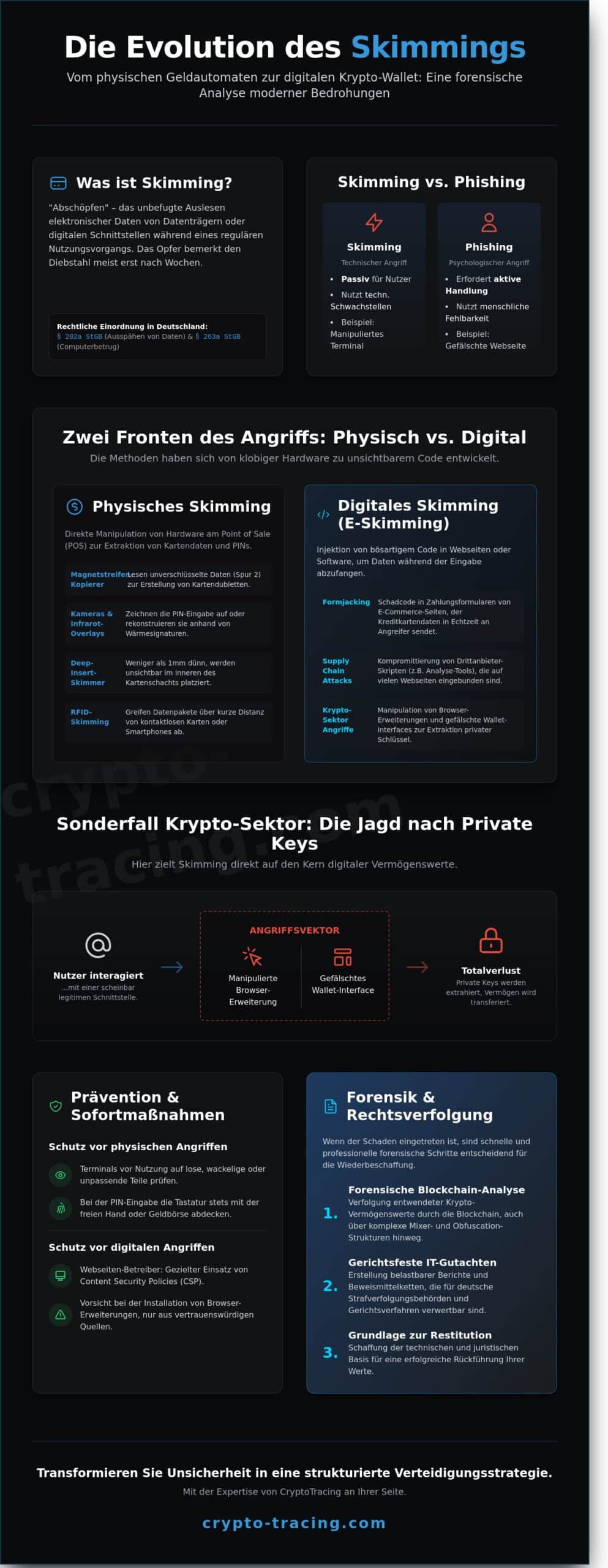

Der Begriff Skimming leitet sich vom englischen Wort für „Abschöpfen“ ab und beschreibt im Kern das unbefugte Auslesen elektronischer Daten von Datenträgern oder digitalen Schnittstellen. Was ist Skimming? In der kriminalistischen Praxis bezeichnet es den Diebstahl von Informationen während eines regulären Nutzungsvorgangs, ohne dass der rechtmäßige Inhaber dies unmittelbar bemerkt. Die Evolution dieser Methode reicht von mechanischen Manipulationen an Türöffnern von Bankfilialen bis hin zu hochkomplexem Formjacking im E-Commerce.

In Deutschland erfolgt die rechtliche Einordnung primär über § 202a StGB, das Ausspähen von Daten, sowie § 263a StGB, den Computerbetrug. Obwohl die Einführung der EMV-Chip-Technologie die Sicherheit signifikant erhöhte, bleibt die Gefahr im Jahr 2026 präsent. Täter nutzen gezielt Fallback-Szenarien oder transferieren die erbeuteten Datensätze in Länder außerhalb des europäischen Zahlungsraums, in denen der Magnetstreifen weiterhin als primäres Sicherheitsmerkmal fungiert. Statistiken des Bundeskriminalamts belegen, dass die Professionalisierung der Hardware-Aufsätze und der Einsatz von Schadsoftware auf Bezahlterminals eine konstante Bedrohung für das Finanzsystem darstellen.

Die Psychologie hinter dem Skimming

Betrüger instrumentalisieren das tief verwurzelte Vertrauen der Nutzer in etablierte Infrastrukturen wie Geldautomaten oder zertifizierte Webshops. Die Qualität moderner Aufsätze ist mittlerweile so präzise, dass sie haptisch und optisch nicht mehr vom Originalgerät zu unterscheiden sind. Das Prinzip der Unsichtbarkeit ist hierbei der entscheidende Faktor für den Erfolg; Opfer identifizieren den Diebstahl oft erst nach 14 bis 21 Tagen, wenn die ersten unautorisierten Transaktionen auf den Kontoauszügen erscheinen. Diese zeitliche Verzögerung verschafft den Tätern den notwendigen Spielraum, um die Daten weltweit zu verwerten oder zu veräußern.

Skimming vs. Phishing: Wo liegen die Unterschiede?

Die Differenzierung zwischen diesen Angriffsvektoren ist für die forensische Aufarbeitung und die Beweissicherung elementar. Beim Phishing wird das Opfer durch soziale Manipulation zu einer aktiven Handlung bewegt, etwa zur Preisgabe von Zugangsdaten auf einer gefälschten Webseite. Skimming hingegen erfolgt vollkommen passiv für den Nutzer. Er führt eine legitime Transaktion an einem manipulierten Point of Sale durch, während im Hintergrund die Daten abgefangen werden. Technisch gesehen adressiert Phishing die menschliche Fehlbarkeit, während Skimming technologische Schwachstellen in der Hardware oder im Quellcode von Webseiten ausnutzt. Diese Unterscheidung ist für Ermittlungsbehörden maßgeblich, um die Kette der Beweisführung korrekt zu strukturieren.

Physisches vs. Digitales Skimming: Die technischen Mechanismen

Skimming hat sich von klobigen Hardware-Aufsätzen zu hochkomplexen, unsichtbaren Software-Injektionen entwickelt. Während früher physische Manipulationen an Geldautomaten dominierten, verlagert sich die Bedrohung zunehmend in die digitale Infrastruktur von Zahlungsdienstleistern. Die Täter nutzen dabei die technischen Schnittstellen zwischen Mensch und Maschine aus, um Datenströme in Echtzeit umzuleiten.

Methodik der Hardware-Manipulation

Die klassische Hardware-Manipulation basiert auf der Extraktion sensibler Daten direkt am Point of Sale (POS). Magnetstreifen-Kopierer lesen die unverschlüsselten Informationen der Spur 2 aus. Diese Daten ermöglichen Kriminellen die Erstellung von Kartendubletten für den Einsatz in Ländern, die noch nicht flächendeckend auf den EMV-Chip-Standard umgestellt haben. Die PIN-Erfassung erfolgt heute über technologisch ausgereifte Verfahren. Neben klassischen Miniaturkameras kommen vermehrt Infrarot-Overlays zum Einsatz. Diese registrieren die Wärmesignatur der Fingerkuppen auf der Tastatur noch Sekunden nach der Eingabe, was eine Rekonstruktion des Codes ermöglicht.

Besonders kritisch ist die Entwicklung der Deep-Insert-Skimmer. Diese Bauteile sind oft weniger als 1 Millimeter dünn und werden direkt im Inneren des Kartenschachts platziert. Da sie von außen nicht sichtbar sind, bleiben sie für Kunden und Wartungspersonal meist unentdeckt. Im Bereich des kontaktlosen Bezahlens nutzen Angreifer zudem RFID-Skimming. Hierbei werden Datenpakete über kurze Distanzen direkt von der Karte oder dem Smartphone abgegriffen, während das Opfer den Scanner passiert.

Die neue Front: Supply Chain Attacks im Web

Im digitalen Raum hat sich E-Skimming als primärer Angriffsvektor etabliert. Hacker-Kollektive wie Magecart infiltrieren die Supply Chain von Online-Händlern, indem sie bösartigen JavaScript-Code in Drittanbieter-Skripte einschleusen. Diese Angriffe zielen auf Schwachstellen in Werbe-Netzwerken, Chat-Widgets oder Analyse-Tools ab. Beim sogenannten Formjacking werden die Daten direkt im Browser des Nutzers abgefangen. Die Informationen fließen exakt in dem Moment ab, in dem der Kunde seine Kreditkartendaten in die Eingabemaske tippt.

Da heutzutage vermehrt auch Digitale Wallets im Visier organisierter Banden stehen, übertragen Angreifer diese Taktiken konsequent auf den Krypto-Sektor. Die Sicherung der Datenintegrität durch Content Security Policies (CSP) und regelmäßige Code-Audits ist für Unternehmen daher unumgänglich geworden. Sollten dennoch Vermögenswerte durch Manipulationen entwendet werden, bietet eine spezialisierte forensische Untersuchung der Transaktionspfade die notwendige Grundlage für die Einleitung rechtlicher Schritte und die Identifikation der Täterstrukturen.

- Hardware-Skimmer: Physische Aufsätze zur Kopie von Magnetstreifen und PINs.

- Deep-Insert-Technik: Unsichtbare Platinen innerhalb des Geldautomaten.

- Magecart-Angriffe: Manipulation von Web-Skripten zur Datenexfiltration.

- Formjacking: Echtzeit-Diebstahl von Daten aus Browser-Eingabefeldern.

Skimming im Krypto-Sektor: Wenn digitale Wallets ins Visier geraten

Der Übergang vom physischen Kartenleser zur digitalen Wallet markiert eine neue Eskalationsstufe in der Geschichte des Datendiebstahls. Während klassisches Skimming an Geldautomaten physische Hardware erforderte, operieren moderne Angreifer im Krypto-Sektor ausschließlich mit bösartigem Code. Browser-Erweiterungen dienen hierbei oft als Einfallstor. Im Jahr 2023 wurden über 40 manipulierte Erweiterungen im Chrome Web Store identifiziert, die darauf programmiert waren, Seed-Phrasen direkt bei der Eingabe abzugreifen. Diese visuelle Kopie der Benutzeroberfläche täuscht eine legitime Interaktion vor, während im Hintergrund die privaten Schlüssel extrahiert werden.

Eine besonders subtile Methode ist das Clipboard-Skimming. Hierbei überwacht eine Schadsoftware die Zwischenablage des Betriebssystems. Sobald der Nutzer eine Zieladresse für eine Transaktion kopiert, erkennt der Algorithmus das Muster der Blockchain-Adresse und ersetzt sie in Millisekunden durch die Adresse des Angreifers. Da kryptografische Adressen für das menschliche Auge schwer zu unterscheiden sind, fließen Gelder unwiderruflich auf fremde Konten. Um die technologische Basis dieser Entwicklung zu verstehen, hilft ein Blick auf die Definition: Was ist Skimming? Ursprünglich für Magnetstreifen konzipiert, bezeichnet der Begriff heute jede Form des unbefugten Abgreifens von Transaktionsdaten.

Angriffe auf Web3-Schnittstellen

Die Manipulation von dApp-Frontends stellt eine massive Bedrohung für dezentrale Finanzprotokolle dar. Angreifer injizieren bösartige Skripte in die Weboberfläche, um Nutzer zur Signierung schädlicher Smart Contracts zu bewegen. Ein prominentes Beispiel ist der Vorzug auf das BadgerDAO-Protokoll im Dezember 2021, bei dem durch manipuliertes Interface-Skimming ein Schaden von rund 110 Millionen Euro entstand. Nutzer erteilen hierbei ungewollt weitreichende Berechtigungen (Approvals), die es den sogenannten Krypto-Drainern erlauben, sämtliche Assets ohne weitere Interaktion aus der Wallet abzuziehen.

Sicherung von Krypto-Assets nach einem Datenleck

Besteht der Verdacht auf ein Datenleck, ist die sofortige Einleitung einer Emergency Migration unumgänglich. Jede Sekunde zählt, da automatisierte Bots (Sweeper) oft bereits auf den Abfluss der Assets warten. IT-Forensiker nutzen in dieser Phase spezialisierte Tools, um die Kette der Transaktionshashes lückenlos zu dokumentieren. Diese forensische Aufarbeitung ist die Voraussetzung für eine spätere Blockchain-Analyse und die Kooperation mit Strafverfolgungsbehörden. Ohne eine gerichtsfeste Sicherung der On-Chain-Daten bleibt der Weg zur Restitution der Vermögenswerte meist verschlossen.

Prävention und Sofortmaßnahmen: So schützen Sie Ihr Vermögen

Die Abwehr von Skimming-Angriffen erfordert eine Kombination aus physischer Wachsamkeit und einer robusten digitalen Sicherheitsarchitektur. Ein systematischer Check des Geldautomaten vor der Transaktion ist unabdingbar. Achten Sie auf mechanische Unregelmäßigkeiten wie lose Blenden am Karteneinschub oder Klebereste; professionelle Täter nutzen oft Aufsätze, die farblich minimal vom Originalgehäuse abweichen.

Im digitalen Raum bildet die Implementierung von Content Security Policies (CSP) die primäre Verteidigungslinie gegen E-Skimming. Diese Sicherheitsrichtlinien verhindern, dass nicht autorisierte Skripte auf Webseiten ausgeführt werden. Nutzer sollten zudem spezialisierte Skript-Blocker einsetzen, um schädliche JavaScript-Injektionen in Echtzeit zu unterbinden. Eine konsequente Zwei-Faktor-Authentifizierung (2FA) fungiert als entscheidende Barriere. Selbst wenn Zugangsdaten durch Spyware kompromittiert wurden, bleibt der Zugriff ohne den zweiten Faktor verwehrt. Für Inhaber von Kryptowährungen ist die Nutzung von Hardware-Wallets obligatorisch. Diese Geräte isolieren private Schlüssel in einer Air-Gapped-Umgebung; Transaktionen werden signiert, ohne dass die sensiblen Daten jemals mit einem internetfähigen System in Berührung kommen.

Verhaltensregeln am Point of Sale (PoS)

Die physische Abschirmung der Tastatur bei der PIN-Eingabe bleibt die effektivste Maßnahme gegen Miniaturkameras. Führen Sie Transaktionen vorzugsweise an belebten Standorten innerhalb von Bankfilialen durch. Statistiken aus dem Jahr 2023 belegen, dass Geldautomaten in abgelegenen Gebieten eine deutlich höhere Manipulationsrate aufweisen. Die Nutzung mobiler Bezahlsysteme wie Apple Pay oder Google Pay bietet einen signifikanten Sicherheitsvorteil; hierbei wird eine verschlüsselte Token-ID anstelle der tatsächlichen Kreditkartendaten übertragen, was klassisches Skimming technisch unmöglich macht.

Sofortmaßnahmen im Ernstfall

Besteht der Verdacht einer Kompromittierung, ist schnelles Handeln entscheidend für die Schadensbegrenzung. Kontaktieren Sie umgehend den zentralen Sperr-Notruf 116 116, um sämtliche Zahlungskarten für den Zahlungsverkehr zu sperren. Parallel dazu sollte ein präzises Gedächtnisprotokoll erstellt werden, das den genauen Zeitpunkt, den Ort sowie etwaige Auffälligkeiten am Terminal dokumentiert. Bei Verdacht auf digitales Skimming in einem Online-Shop sind Screenshots der Transaktionsseite und der URL-Struktur zu sichern. Diese Daten dienen als forensische Beweismittel für spätere Ermittlungsverfahren.

Forensische Aufarbeitung und rechtliche Verfolgung durch CryptoTracing

Die Identifizierung entwendeter Vermögenswerte erfordert eine lückenlose Blockchain-Analyse, die über einfache Transaktionsverfolgung hinausgeht. CryptoTracing setzt spezialisierte Verfahren ein, um inkriminierte Gelder durch komplexe Mixer-Strukturen und Peeling-Chains zu verfolgen. Ziel dieser Maßnahmen ist die Erstellung von IT-Gutachten, die den strengen Anforderungen deutscher Strafverfolgungsbehörden entsprechen. Unsere Experten bündeln zudem Einzelfälle zu kollektiven Verfahren, sobald großflächige Kampagnen im Bereich E-Skimming identifiziert werden. Dieser strukturierte Ansatz ermöglicht es, Muster zu erkennen, die einzelnen Opfern verborgen bleiben.

Der forensische Prozess bei CryptoTracing

Die Sicherung der Chain of Custody ist das Fundament jeder digitalen Untersuchung. Jeder Ermittlungsschritt wird dokumentiert, um die Integrität der Beweismittel für gerichtliche Auseinandersetzungen zu wahren. Wir nutzen proprietäre Analyse-Tools, die Verbindungen zwischen scheinbar isolierten Wallets und bekannten Täter-Clustern herstellen.

- Datenextraktion: Erfassung aller relevanten Transaktions-Hashes und Smart-Contract-Interaktionen direkt vom Ledger.

- Clustering: Identifizierung von Mustern, die auf organisierte Kriminalitätsstrukturen hindeuten.

- Behördenkommunikation: Übermittlung qualifizierter Berichte an das Bundeskriminalamt (BKA) oder spezialisierte Schwerpunktstaatsanwaltschaften für Cybercrime.

Rechtliche Wege zur Schadensminimierung

Die rechtliche Durchsetzung von Ansprüchen nach einem Vorfall durch Skimming konzentriert sich primär auf die Haftungsfrage. Gemäß § 675v BGB haften Bankkunden bei nicht autorisierten Zahlungsvorgängen oft nur begrenzt, sofern keine grobe Fahrlässigkeit vorliegt. Unsere juristische Begleitung zielt darauf ab, die Sorgfaltspflichten des Nutzers gegenüber den Sicherheitsmängeln der Plattformbetreiber abzuwägen.

Im Falle von Verlusten auf zentralisierten Börsen (CEX) leiten wir unverzüglich Maßnahmen zur Sicherstellung ein. Durch die Kooperation mit Compliance-Abteilungen internationaler Handelsplätze lassen sich Konten einfrieren, bevor die Täter eine Auszahlung in Fiat-Währungen vornehmen können. Die Vorbereitung einer präzisen Strafanzeige ist hierbei der erste notwendige Schritt, um hoheitliche Maßnahmen wie die internationale Rechtshilfe zu aktivieren. Wir unterstützen Mandanten dabei, den notwendigen Druck aufzubauen, damit eingefrorene Assets nicht aufgrund bürokratischer Verzögerungen wieder freigegeben werden.

Strategische Beweissicherung gegen die Professionalisierung des Datenklaus

Die Evolution krimineller Methoden erfordert eine ebenso fortschrittliche Abwehrstrategie. Da skimming heute vermehrt über manipulierte Wallet-Schnittstellen stattfindet, reicht herkömmliche Security-Software oft nicht aus. Betroffene müssen idealerweise innerhalb der ersten 48 Stunden nach einem Vorfall reagieren, um die Chancen auf eine erfolgreiche Rückführung zu maximieren. CryptoTracing bietet hierbei die notwendige technische Tiefe für eine lückenlose Aufarbeitung. Unsere spezialisierten IT-Forensiker garantieren eine gerichtsfeste Beweissicherung, die den strengen Anforderungen deutscher Strafverfolgungsbehörden und Gerichte vollumfänglich entspricht. Durch unsere langjährige Erfahrung in der Verfolgung komplexer Krypto-Transaktionspfade identifizieren wir illegale Bewegungsmuster über mehrere Blockchains hinweg mit chirurgischer Genauigkeit. Kombiniert mit unserer fundierten anwaltlichen Expertise bei internationalem Anlage- und Brokerbetrug schaffen wir die notwendige Basis für reale rechtliche Konsequenzen gegen anonyme Akteure im In- und Ausland. Ihr Fall wird mit der methodischen Präzision einer spezialisierten Ermittlungseinheit bearbeitet, um verloren geglaubtes Kapital durch belastbare Fakten wieder greifbar zu machen. Wir unterstützen Sie dabei, die Anonymität der Täter zu durchbrechen und Ihre Ansprüche konsequent durchzusetzen.

Jetzt kostenlose Erstberatung zur IT-Forensik und Blockchain-Analyse anfordern

Häufig gestellte Fragen zum Thema Skimming

Woran erkenne ich einen manipulierten Geldautomaten sofort?

Ein manipulierter Geldautomat lässt sich durch haptische Unregelmäßigkeiten wie lockere Tastaturfelder oder ungewöhnliche Aufsätze am Kartenschlitz identifizieren. Das Bundeskriminalamt (BKA) verzeichnete im Jahr 2023 insgesamt 141 erfolgreiche Skimming-Angriffe in Deutschland. Achten Sie auf Klebereste oder Farbunterschiede am Gehäuse. Eine leichte Hebelwirkung an den Bauteilen offenbart häufig die installierte Hardware zur Datenspionage, die oft nur mit einfachem Klebeband fixiert ist.

Haftet meine Bank für Schäden, die durch Skimming entstanden sind?

Die Bank haftet gemäß § 675v BGB grundsätzlich für den entstandenen finanziellen Schaden, sofern dem Kunden keine grobe Fahrlässigkeit nachgewiesen wird. Der Eigenanteil des Geschädigten ist bei einfacher Fahrlässigkeit auf maximal 50 Euro begrenzt. Voraussetzung für die Erstattung ist die unverzügliche Sperrung der Karte über den Notruf 116 116 nach Feststellung des Missbrauchs. Ohne diese sofortige Meldung riskieren Betroffene den Verlust ihres Erstattungsanspruchs gegenüber dem Kreditinstitut.

Kann Skimming auch beim kontaktlosen Bezahlen mit dem Smartphone passieren?

Kontaktloses Auslesen über die NFC-Schnittstelle ist technisch möglich, erfordert jedoch eine Distanz von weniger als 4 Zentimetern zum Endgerät. Moderne Smartphones nutzen für Transaktionen verschlüsselte Token, wodurch die tatsächlichen Kreditkartendaten für Angreifer verborgen bleiben. Im Jahr 2022 wurden laut Branchenberichten keine signifikanten Schadensfälle durch reines NFC-Skimming bei mobilen Bezahldiensten in Deutschland dokumentiert. Die Sicherheitsarchitektur von Apple Pay und Google Pay verhindert das Klonen der Karteninformationen effektiv.

Was ist der Unterschied zwischen Skimming und Schimming?

Der wesentliche Unterschied liegt im Zielobjekt des Angriffs; Skimming kopiert die Daten des Magnetstreifens, während Schimming die Informationen des EMV-Chips direkt ausliest. Schimming-Geräte sind mit einer Dicke von oft weniger als 0,1 Millimetern extrem dünn und werden unsichtbar in den Kartenschlitz eingeführt. Diese Technik ist deutlich schwerer zu detektieren als herkömmliches Skimming, da keine äußeren Veränderungen am Gehäuse des Automaten vorgenommen werden müssen.

Können Hacker meine Krypto-Wallet skimmen, wenn ich nur öffentliche WLANs nutze?

Hacker nutzen öffentliche WLANs für Man-in-the-Middle-Angriffe, um die Kommunikation zwischen Ihrer Wallet-App und dem Netzwerk gezielt abzufangen. Durch Techniken wie SSL-Stripping werden verschlüsselte Verbindungen in unverschlüsselte Formate umgewandelt, was den Diebstahl von Private Keys oder Seed-Phrasen ermöglicht. Laut Datensicherheitsberichten von 2023 stiegen Angriffe auf mobile Wallets in ungesicherten Netzwerken um 15 Prozent an. Die Nutzung eines VPNs ist in solchen Umgebungen eine zwingende Voraussetzung für die Sicherheit.

Wie lange dauert eine forensische Analyse nach einem Skimming-Vorfall?

Eine standardisierte forensische Analyse beansprucht in der Regel einen Zeitraum von 14 bis 30 Werktagen für die erste Auswertung. Dieser Prozess umfasst die Sicherung der digitalen Beweismittel gemäß ISO/IEC 27037 und die detaillierte Rekonstruktion der Transaktionskette. Bei komplexen Krypto-Fällen kann die Identifizierung der Ziel-Wallets durch Techniken wie Chain-Hopping die Ermittlungsdauer auf über 60 Tage verlängern, bevor gerichtsfeste Berichte für die Strafverfolgungsbehörden vorliegen.

Reicht eine einfache Strafanzeige aus, um mein Geld zurückzubekommen?

Eine Strafanzeige ist für die Dokumentation des Vorfalls unerlässlich, führt jedoch nicht automatisch zur Rückerstattung der entwendeten Mittel. Die polizeilichen Ermittlungen dienen primär der Strafverfolgung, während die Rückforderung über zivilrechtliche Wege oder das interne Beschwerdemanagement der Bank erfolgen muss. Ohne professionelle forensische Berichte liegt die Erfolgsquote bei der Wiedererlangung von Krypto-Assets laut Statistiken von 2023 unter 15 Prozent. Private Ermittlungen ergänzen hier oft die staatliche Arbeit.

Gibt es Software, die E-Skimming auf Webseiten automatisch erkennt?

Spezialisierte Sicherheitslösungen wie Content Security Policies (CSP) und automatisierte Integritätsprüfungen erkennen bösartige Skripte, die für E-Skimming auf Webseiten injiziert wurden. Diese Tools überwachen den Quellcode in Echtzeit auf unautorisierte Änderungen, wie sie bei den berüchtigten Magecart-Angriffen vorkommen. Schätzungen zufolge waren im Jahr 2023 weltweit über 20 Prozent der ungeschützten E-Commerce-Plattformen anfällig für solche Manipulationen. Betreiber müssen ihre Skripte regelmäßig durch automatisierte Scanner auf Anomalien prüfen lassen.