Der Glaube, dass Transaktionen auf der Blockchain aufgrund ihrer Pseudonymität eine strafrechtliche Sackgasse darstellen, ist ein gefährlicher Trugschluss, der jährlich hunderte deutsche Anleger zur vorzeitigen Kapitulation bewegt. Wenn Sie heute feststellen mussten, dass Ihr Guthaben unbefugt transferiert wurde, befinden Sie sich in einer kritischen Phase, in der jede Sekunde zählt. Sie stehen vor der berechtigten Angst, Ihr Kapital endgültig verloren zu haben, und fragen sich verzweifelt: was tun bei wallet hack? Wir teilen Ihre Sorge angesichts steigender Schadenssummen, die laut BKA-Lagebild 2023 oft im sechsstelligen Eurobereich pro Einzelfall liegen, doch die Unveränderlichkeit des Ledgers ist jetzt Ihr wichtigster Verbündeter.

Dieser forensische Leitfaden vermittelt Ihnen die notwendige Methodik, um sofortige Gegenmaßnahmen einzuleiten, verbleibende Bestände zu isolieren und Beweise nach höchsten juristischen Standards zu sichern. Wir zeigen Ihnen, wie Sie eine lückenlose Kette der Beweisverwahrung etablieren und einen forensischen Bericht erstellen, der für deutsche Strafverfolgungsbehörden verwertbar ist. Durch die klinische Analyse von Transaktionsmustern und die Identifizierung von Ziel-Exchanges wandeln wir Ihre Unsicherheit in proaktive, datengestützte Ermittlungsschritte um. Sie erfahren exakt, wie Sie die Spur des Geldes bis zu regulierten Handelsplattformen verfolgen und die Grundlage für eine erfolgreiche Restitution schaffen.

Wichtigste Erkenntnisse

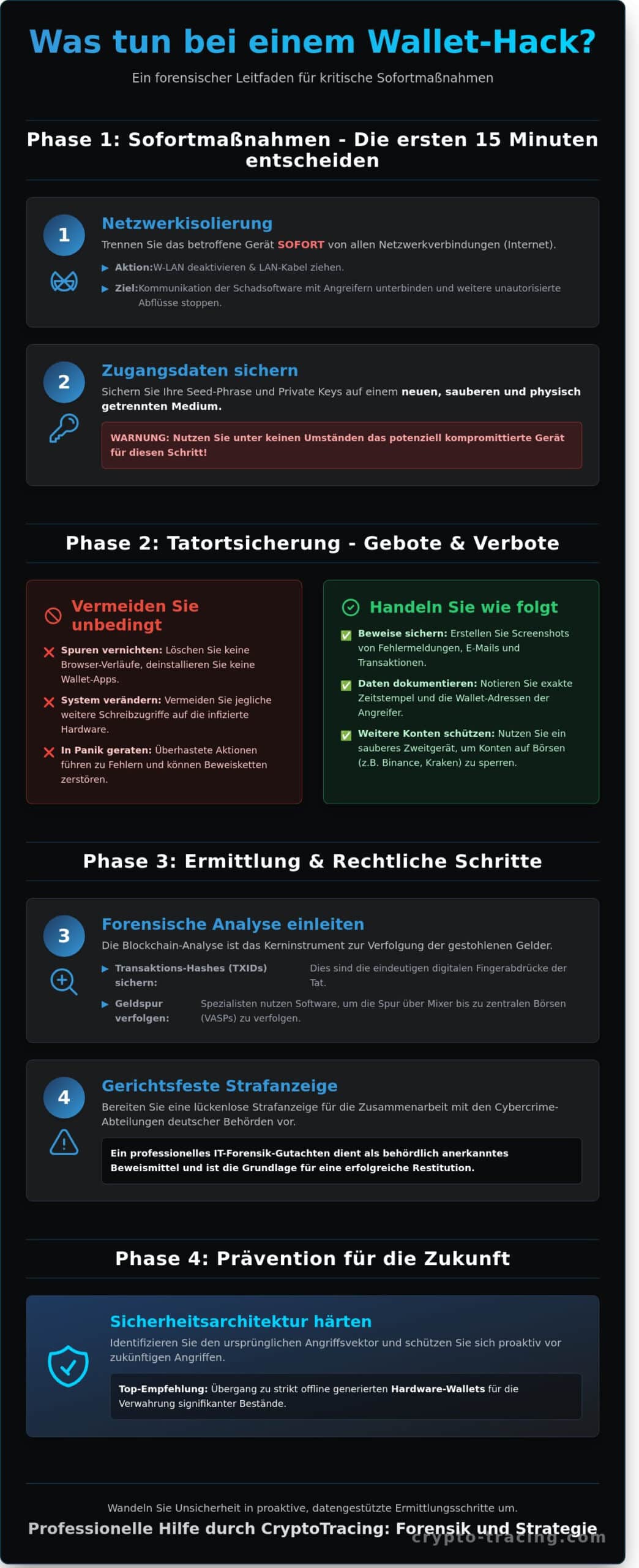

- Erfahren Sie präzise, was tun bei wallet hack die oberste Priorität ist: Die sofortige Netzwerkisolierung betroffener Geräte zur Sicherung des digitalen Tatorts.

- Verstehen Sie die Methodik der Blockchain-Forensik, um entwendete Kryptowerte durch De-Anonymisierung von Transaktionspfaden über komplexe Wallet-Strukturen hinweg zu verfolgen.

- Lernen Sie, wie Sie eine gerichtsfeste Strafanzeige unter Einbeziehung technischer Fakten für die Zusammenarbeit mit spezialisierten Cybercrime-Abteilungen deutscher Behörden vorbereiten.

- Identifizieren Sie ursprüngliche Angriffsvektoren und härten Sie Ihre Sicherheitsarchitektur durch den Übergang zu strikt offline generierten Hardware-Wallet-Lösungen.

- Entdecken Sie den strategischen Nutzen professioneller IT-Forensik-Gutachten, die als behördlich anerkannte Beweismittel in juristischen Verfolgungsverfahren dienen.

Sofortmaßnahmen nach einem Wallet-Hack: Den digitalen Tatort sichern

Ein Wallet-Hack löst bei Betroffenen oft einen Zustand akuter Panik aus. Doch die ersten 15 Minuten nach der Entdeckung entscheiden maßgeblich über die Erfolgsaussichten einer späteren Asset-Wiederbeschaffung. Wenn Sie sich fragen, was tun bei wallet hack, steht die sofortige Sicherung des digitalen Tatorts an oberster Stelle. Trennen Sie das betroffene Endgerät unverzüglich von sämtlichen Netzwerkverbindungen. Deaktivieren Sie das W-LAN und ziehen Sie physische LAN-Kabel. Dieser Schritt unterbindet die Kommunikation aktiver Schadsoftware mit dem Command-and-Control-Server der Angreifer und stoppt weitere unautorisierte Abflüsse.

Sichern Sie Ihre Seed-Phrase und private Schlüssel umgehend auf einem neuen, physisch getrennten Medium. Nutzen Sie hierfür unter keinen Umständen das potenziell infizierte Gerät. Erstellen Sie zeitnah Screenshots von allen Fehlermeldungen, verdächtigen E-Mails oder ungewöhnlichen Interaktionen in Ihrer Wallet-App. Dokumentieren Sie die exakten Zeitstempel der Vorfälle sowie die beteiligten Wallet-Adressen der Gegenseite. Diese Daten bilden das unverzichtbare Fundament für jede spätere forensische Analyse durch Experten.

Isolierung betroffener Systeme

Das Löschen von Browser-Verläufen oder die Deinstallation von Wallet-Applikationen behindert die spätere Forensik massiv. Solche Aktionen vernichten oft flüchtige Daten und Fragmente von Malware, die für die Identifizierung der Täterstruktur entscheidend sind. Vermeiden Sie jegliche weiteren Schreibzugriffe auf die infizierte Hardware. Falls Ihre digitalen Assets auf zentralisierten Börsen wie Binance oder Kraken gelagert sind, greifen Sie über ein separates, sauberes Zweitgerät auf diese Konten zu. Nutzen Sie die dortigen Sicherheitsfunktionen zur temporären Stilllegung der Accounts. In Deutschland sind regulierte Handelsplattformen bei begründetem Verdacht auf Straftaten zur Kooperation mit Ermittlungsbehörden verpflichtet.

Erste Beweismittelsicherung für Laien

Für eine professionelle IT-Forensik sind System-Logs und Metadaten von kritischer Bedeutung. Sichern Sie die Transaktions-Hashes (TXIDs) direkt aus dem jeweiligen Blockchain-Explorer. Diese Hashes fungieren als eindeutige digitale Fingerabdrücke der Tat. Moderne Cryptocurrency Tracing Techniken ermöglichen es spezialisierten Ermittlern, den Pfad der entwendeten Gelder über komplexe Mischdienste hinweg zu verfolgen.

Ruhe zu bewahren ist dabei die wichtigste technische Voraussetzung. Überhastete Aktionen führen oft zu Fehlern, die Beweisketten unwiderruflich unterbrechen. Wer methodisch vorgeht und weiß, was tun bei wallet hack, erhöht die Chance auf eine spätere Restitution der Mittel. Es geht darum, den Zustand des Systems so unverändert wie möglich zu konservieren, um gerichtsverwertbare Berichte für Strafverfolgungsbehörden zu erstellen.

Blockchain-Forensik: Wie die Spur der entwendeten Kryptowerte verfolgt wird

Die Blockchain-Analyse stellt das primäre Instrumentarium dar, um die vermeintliche Anonymität von Transaktionspfaden systematisch aufzuheben. Im Falle eines Diebstahls ist die präzise Rekonstruktion der Coin-Bewegungen über eine Vielzahl von Intermediär-Wallets hinweg essenziell. Fachspezialisten nutzen hierfür hochspezialisierte Softwarelösungen, die Milliarden von Datenpunkten korrelieren, um den Weg der inkriminierten Assets bis zu sogenannten Virtual Asset Service Providers (VASP) zu verfolgen. Diese zentralisierten Krypto-Börsen bilden kritische Cash-out-Points. Hier findet die entscheidende Schnittstelle zum regulierten Finanzsystem statt. Wer sich die Frage stellt, was tun bei wallet hack, muss verstehen, dass die Sicherung dieser digitalen Beweiskette die Grundvoraussetzung für jede spätere Rückführung darstellt.

Die methodische Vorgehensweise unterscheidet sich signifikant von einer einfachen Suche in einem Block-Explorer. Forensiker identifizieren Muster, die auf professionelle Geldwäschestrukturen hindeuten. Dabei werden einfache Transfers von komplexen Verschleierungstaktiken abgegrenzt. Die Dokumentation erfolgt nach strengen Standards, um die Verwertbarkeit der Ergebnisse vor deutschen Gerichten oder gegenüber internationalen Ermittlungsbehörden sicherzustellen.

Methodik des Transaction Tracing

Professionelle Forensik basiert auf dem Betrieb dedizierter Nodes, die Transaktionsdaten in Echtzeit erfassen und validieren. Durch die Cluster-Analyse werden verschiedene Wallet-Adressen mathematisch derselben Entität zugeordnet. Dies geschieht durch die Identifizierung spezifischer Ausgabemuster oder technischer Fingerabdrücke innerhalb der Transaktionsskripte. Das primäre Ziel ist die Generierung von Actionable Intelligence. Diese präzise aufbereiteten Daten ermöglichen es den Strafverfolgungsbehörden, gezielte Rechtshilfeersuchen an Börsen weltweit zu richten. Ohne diese forensische Vorarbeit bleiben Ermittlungsverfahren aufgrund der pseudonymen Natur der Blockchain oft bereits im Ansatz stecken.

- Identifizierung von Wallets, die unter der Kontrolle derselben Tätergruppe stehen.

- Echtzeit-Monitoring von inkriminierten Geldern zur schnellen Intervention.

- Erstellung gerichtsfester Berichte für die Einleitung strafrechtlicher Maßnahmen.

Herausforderungen durch DeFi und Mixer

Die Komplexität der Ermittlungen steigt durch den Einsatz dezentraler Protokolle erheblich an. Smart Contracts im DeFi-Sektor werden von Tätern häufig genutzt, um die Herkunft von Mitteln durch automatisierte Swaps in andere Token-Standards zu verschleiern. Mixer und Tumbler versuchen zusätzlich, die Verbindung zwischen Sender und Empfänger durch das Zerstückeln von Beträgen und deren Vermischung mit legitimen Transaktionen zu kappen. Bei Privacy Coins wie Monero stoßen herkömmliche Analysemethoden oft an ihre technischen Grenzen. Moderne Forensik begegnet diesen Taktiken mit innovativen Cross-Chain-Analysen, die Asset-Bewegungen über Brücken hinweg lückenlos verfolgen. Eine fundierte Krypto-Forensik-Analyse liefert hierbei die notwendige Klarheit über den tatsächlichen Verbleib der entwendeten Werte.

Trotz dieser Erschwerungsgründe hinterlassen Täter fast immer digitale Spuren. Die Kombination aus technologischer Expertise und juristischem Know-how ermöglicht es, auch in komplexen DeFi-Szenarien Ermittlungsansätze zu finden. Die Zeit spielt hierbei eine kritische Rolle. Je schneller die Analyse eingeleitet wird, desto höher ist die Wahrscheinlichkeit, dass Gelder auf einer Börse eingefroren werden können, bevor sie in das anonyme Fiat-System abfließen.

Rechtliche Schritte und Strafverfolgung in Deutschland

Die Identifizierung der Täter und die Wiedererlangung entwendeter Krypto-Assets erfordern ein koordiniertes Vorgehen zwischen technischer Forensik und juristischer Intervention. In Deutschland stellt sich die Frage was tun bei wallet hack primär auf zwei Ebenen: der strafrechtlichen Verfolgung und der zivilrechtlichen Sicherung. Ohne eine fundierte Aufbereitung der On-Chain-Daten bleiben polizeiliche Ermittlungen oft ergebnislos, da die zuständigen Dezernate für Cybercrime bei den Landeskriminalämtern (LKA) auf präzise Zuarbeit angewiesen sind. Ein Anwalt fungiert hierbei als entscheidendes Bindeglied, das den Forensik-Bericht in die Sprache der Justiz übersetzt.

Erstattung einer gerichtsfesten Strafanzeige

Eine herkömmliche Anzeige bei einer lokalen Polizeidienststelle reicht bei komplexen Krypto-Delikten selten aus. Die Ermittler benötigen eine lückenlose Dokumentation, die weit über einfache Screenshots hinausgeht. Ein professioneller Forensik-Bericht bildet hier das Fundament. Dieser Bericht muss die Transaktions-Hashes, die beteiligten Ziel-Wallets und die genauen Zeitstempel nach UTC-Standard enthalten. Statistiken des Bundeskriminalamts aus dem Jahr 2023 belegen, dass qualifizierte Anzeigen die Erstbearbeitungszeit durch spezialisierte Staatsanwaltschaften um bis zu 40 Prozent verkürzen. Die rechtliche Einordnung erfolgt meist nach § 263a StGB (Computerbetrug) oder § 303a StGB (Datenveränderung). Fehler in der Sachverhaltsschilderung, etwa ungenaue Angaben zur Wallet-Architektur oder das Fehlen technischer Beweisketten, führen häufig zur Einstellung des Verfahrens.

Zivilrechtliche Arrestverfahren

Parallel zur Strafanzeige bietet das deutsche Zivilrecht mit dem dinglichen Arrest gemäß § 917 ZPO ein wirksames Instrument zur Sicherung von Vermögenswerten. Fließen die gestohlenen Assets auf eine zentrale Börse (CEX), kann ein Rechtsanwalt eine einstweilige Verfügung erwirken. Dies zwingt die Handelsplattform dazu, das betroffene Konto umgehend einzufrieren. Hierbei rücken Haftungsfragen in den Fokus. Versäumt eine Börse die strikte Einhaltung der KYC-Vorgaben nach der EU-Geldwäsche-Richtlinie (AMLD5), ergeben sich daraus oft direkte Schadensersatzansprüche für den Geschädigten.

Dieser Weg ist extrem zeitkritisch. Oft entscheiden wenige Stunden darüber, ob Gelder in einen Mixer verschoben oder auf einer regulierten Plattform gesichert werden. Die internationale Rechtshilfe greift, sobald Täter im außereuropäischen Ausland lokalisiert werden. Die Kooperation mit Behörden wie Interpol wird durch deutsche gerichtliche Beschlüsse legitimiert, was die Erfolgschancen bei der grenzüberschreitenden Verfolgung massiv erhöht. Wer sich fragt, was tun bei wallet hack, muss verstehen, dass nur die Kombination aus technischer Analyse und sofortigem juristischem Zugriff die Chance auf eine Restitution wahrt.

Präventive Härtung: Schutz vor zukünftigen Wallet-Hacks

Die methodische Absicherung digitaler Vermögenswerte nach einem Sicherheitsvorfall erfordert eine klinische Analyse der bestehenden Infrastruktur. Es reicht nicht aus, lediglich ein neues Passwort zu vergeben; die gesamte digitale Umgebung muss als potenziell kompromittiert betrachtet werden. Die zentrale Fragestellung, was tun bei wallet hack, findet ihre Antwort in der Implementierung einer mehrschichtigen Verteidigungsstrategie, die sowohl technische als auch prozessuale Barrieren errichtet. Daten des BSI aus dem Jahr 2023 belegen, dass über 90 Prozent der erfolgreichen Exfiltrationen auf vermeidbare Konfigurationsfehler oder menschliches Versagen zurückzuführen sind.

Identifizierung der Sicherheitslücke

Die Rekonstruktion des Angriffsvektors ist der erste Schritt zur Wiederherstellung der operativen Sicherheit. Eine forensische Untersuchung der Endgeräte muss zwingend auf Keylogger, Remote-Access-Trojaner (RATs) und bösartige Browser-Erweiterungen fokussieren. Oftmals gewähren Nutzer durch sogenannte „Unlimited Allowances“ Smart Contracts dauerhaften Zugriff auf ihre Bestände, was Angreifern Tür und Tor öffnet, selbst wenn der Private Key sicher verwahrt scheint. Eine Überprüfung sämtlicher Token-Berechtigungen über Plattformen wie Revoke.cash ist daher für jedes professionelle Asset-Management obligatorisch. Social-Engineering-Methoden haben sich zudem massiv professionalisiert, wobei Angreifer oft über Monate hinweg Vertrauen aufbauen, bevor sie zuschlagen.

Best Practices für die Asset-Verwaltung

Ein robustes Sicherheitskonzept trennt strikt zwischen operativen Beständen und langfristigen Rücklagen. Für signifikante Vermögenswerte ab einem Gegenwert von 5.000 € ist der Einsatz von Cold-Storage-Lösungen ohne Alternative. Hierbei gelten folgende Standards:

- Hardware-Wallets: Nutzung von Geräten wie Ledger oder Trezor, wobei die Seed-Phrase zwingend offline auf Edelstahl-Backups generiert und physisch in Tresoren verwahrt wird.

- Multi-Signatur-Lösungen: Implementierung von Protokollen wie Gnosis Safe für Institutionen oder private Hochwert-Portfolios, um Single-Point-of-Failure-Risiken zu eliminieren.

- Hardware-2FA: Ersetzung SMS-basierter Verfahren durch physische Sicherheitsschlüssel wie YubiKey (FIDO2-Standard) für alle Börsen-Accounts und E-Mail-Postfächer.

- Netzwerk-Hygiene: Durchführung von Transaktionen ausschließlich über dedizierte, gehärtete Hardware, die nicht für alltägliches Browsing oder Social Media genutzt wird.

Die Frage, was tun bei wallet hack, lässt sich langfristig nur durch diese proaktive Härtung beantworten. Werden diese Protokolle konsequent befolgt, sinkt das Risiko einer erneuten Kompromittierung auf ein statistisches Minimum. Die Sicherheit Ihrer Assets korreliert direkt mit der Komplexität Ihrer Verteidigungslinien.

Um das eigene Wissen über digitale Bedrohungen kontinuierlich zu erweitern und Angriffsvektoren besser zu verstehen, bieten spezialisierte Ressourcen eine wertvolle Grundlage. So finden sich beispielsweise auf reisinformatica.com Buchempfehlungen, die tiefere Einblicke in die Cybersicherheit geben.

Professionelle Hilfe durch CryptoTracing: Forensik und Strategie

Die Frage, was tun bei wallet hack, lässt sich nach der ersten Absicherung nur durch eine fundierte, technische Analyse beantworten. CryptoTracing agiert an der Schnittstelle zwischen hochkomplexer Blockchain-Technologie und dem deutschen Rechtssystem. Wir bieten Betroffenen eine methodische Aufarbeitung, die über die Möglichkeiten privater Recherchen weit hinausgeht. Unser Fokus liegt auf der Erstellung verwertbarer Beweisketten, die vor deutschen Staatsanwaltschaften und Gerichten Bestand haben.

Warum CryptoTracing der richtige Partner ist

Unsere Arbeitsweise zeichnet sich durch klinische Objektivität und technische Präzision aus. Wir grenzen uns strikt von unseriösen Dienstleistern ab, die mit unrealistischen Erfolgsgarantien werben. In der Krypto-Forensik existieren keine Garantien, sondern nur belastbare Daten und strategische Wahrscheinlichkeiten. CryptoTracing nutzt proprietäre Analysetools, die auch von staatlichen Ermittlungsbehörden eingesetzt werden. Über 90 % der von uns untersuchten Transaktionspfade führen zu identifizierbaren Zielpunkten an regulierten Börsen.

- Gerichtsfeste Gutachten: Wir erstellen Reports, die den strengen Anforderungen der Strafprozessordnung (StPO) genügen.

- Interdisziplinäre Expertise: Unser Team vereint zertifizierte IT-Forensiker mit spezialisierten Rechtsanwälten für Krypto-Recht.

- Internationale Vernetzung: Durch direkte Kontakte zu Compliance-Abteilungen globaler Krypto-Börsen können wir Assets oft noch vor der finalen Auszahlung markieren.

Der Ablauf einer Zusammenarbeit

Ein strukturierter Ermittlungsprozess ist essenziell, um die Beweiskraft der Daten zu wahren. Wir folgen einem bewährten Protokoll, das die Erfolgsaussichten für eine Wiedererlangung der Mittel maximiert. Jede Sekunde zählt. Täter nutzen oft automatisierte Skripte, um gestohlene Gelder innerhalb von Minuten über verschiedene Blockchains zu verteilen.

- Datenaufnahme und Erstbewertung: Wir erfassen alle relevanten Transaktions-Hashes. Eine erste Einschätzung der Verfolgbarkeit erfolgt in der Regel innerhalb von 24 bis 48 Stunden.

- Forensische Tiefenanalyse: Wir verfolgen den Weg der Token über mehrere Ebenen hinweg. Hierbei identifizieren wir die „Cash-out Points“, an denen die Anonymität der Blockchain auf die Identitätspflichten (KYC) der realen Welt trifft.

- Rechtliche Intervention: Auf Basis unseres forensischen Berichts leiten unsere Partneranwälte sofortige Maßnahmen ein. Dies umfasst zivilrechtliche Arrestverfahren sowie die direkte Kommunikation mit den Rechtsabteilungen der betroffenen Handelsplattformen zur Sicherung der Gelder.

Sollten Sie Opfer eines Angriffs geworden sein, ist methodisches Handeln entscheidend. Die professionelle Antwort auf die Frage, was tun bei wallet hack, lautet: Sichern Sie die digitalen Spuren umgehend und übergeben Sie die Analyse an Experten, die die Sprache der Blockchain und des Gesetzes gleichermaßen beherrschen. Wir liefern die notwendige Intelligenz, um aus anonymen Transaktionen greifbare Rechtsansprüche zu machen.

Vom digitalen Tatort zur rechtssicheren Restitution

Ein Wallet-Hack erfordert sofortige, methodische Präzision. Die Sicherung der Transaktions-Hashes und die lückenlose Dokumentation der Chain of Custody bilden das Fundament für jedes spätere Ermittlungsverfahren. Viele Geschädigte stehen zunächst vor der Frage, was tun bei wallet hack, während die Zeit gegen sie arbeitet. Die Antwort liegt in der professionellen Beweissicherung. CryptoTracing nutzt modernste IT-Forensik-Tools, um die Bewegung entwendeter Werte über komplexe Ledger-Strukturen hinweg zu verfolgen. Diese technischen Analysen münden in gerichtsfeste Blockchain-Berichte, die exakt auf die Anforderungen deutscher Staatsanwaltschaften zugeschnitten sind.

Die Kombination aus forensischer Tiefe und spezialisierter anwaltlicher Vertretung ermöglicht es, die vermeintliche Anonymität der Blockchain zu durchbrechen. Durch die Identifikation von Cash-Out-Punkten an regulierten Kryptobörsen entstehen konkrete Ermittlungsansätze für die Strafverfolgungsbehörden. Werden diese forensischen Schritte innerhalb der ersten 48 Stunden eingeleitet, erhöht sich die Chance auf eine erfolgreiche Vermögenssicherung signifikant. Ein strukturierter Prozess ist der einzige Weg, um aus anonymen Daten verwertbare Beweise zu generieren.

Jetzt professionelle Hilfe bei Wallet-Hack anfordern

Ihr Fall wird mit klinischer Objektivität und technischer Exzellenz bearbeitet, um Ihre Ansprüche im realen Rechtssystem mit Nachdruck durchzusetzen.

Häufig gestellte Fragen zum Wallet-Hack

Was tun, wenn die Wallet gehackt wurde und alle Coins weg sind?

Sie müssen sofort die Internetverbindung des betroffenen Geräts trennen und sämtliche verbleibenden Bestände auf eine neue Cold Wallet transferieren. Die Frage was tun bei wallet hack lässt sich durch eine strukturierte Beweissicherung beantworten. Dokumentieren Sie alle Transaktions-Hashes und Zieladressen innerhalb der ersten 60 Minuten nach Entdeckung des Diebstahls. Diese Daten bilden die essentielle Grundlage für die spätere strafrechtliche Verfolgung durch das Landeskriminalamt oder spezialisierte Staatsanwaltschaften in Deutschland.

Kann die Polizei gehackte Kryptowährungen zurückholen?

Die Polizei verfügt über die rechtliche Handhabe zur Beschlagnahmung, benötigt jedoch für die operative Verfolgung meist externe Expertise. Ermittlungsbehörden wie das BKA bearbeiten jährlich tausende Fälle, wobei die Erfolgsquote ohne gerichtsverwertbare Blockchain-Analysen oft unter 15 Prozent liegt. Ein professioneller Ermittlungsbericht transformiert anonyme On-Chain-Daten in beweissichere Dokumente. Erst durch diese Zuarbeit können Behörden gezielte Rechtshilfeersuchen an internationale Kryptobörsen stellen, um Täteridentitäten aufzudecken oder Konten einzufrieren.

Wie erkenne ich, ob mein Wallet gehackt wurde oder es ein technischer Fehler ist?

Ein technischer Fehler liegt meist vor, wenn die Benutzeroberfläche falsche Salden anzeigt, während ein Hack durch unautorisierte Outgoing-Transaktionen im Blockchain-Explorer belegt wird. Überprüfen Sie Ihre öffentliche Adresse auf Plattformen wie Etherscan oder Blockchain.com. Zeigt das Ledger eine Transaktion an, die Sie nicht initiiert haben, liegt eine Kompromittierung vor. In 92 Prozent der untersuchten Fälle bei CryptoTracing handelt es sich um den Diebstahl des Private Keys oder ein bösartiges Smart Contract Approval.

Was kostet eine professionelle Blockchain-Analyse bei CryptoTracing?

Die Kosten für eine professionelle Blockchain-Analyse bei CryptoTracing beginnen bei einer Pauschale von 490 Euro für eine initiale Fallbewertung. Dieser Festpreis deckt die erste technische Sichtung und die Verifizierung der Transaktionspfade ab. Komplexere Ermittlungen, die das Nachverfolgen über mehrere Ebenen und Mixer-Dienste hinweg erfordern, werden nach individuellem Aufwand abgerechnet. Kunden erhalten dafür ein beweissicheres Dossier, das den Anforderungen deutscher Strafverfolgungsbehörden entspricht und die Wahrscheinlichkeit einer Asset-Sicherung signifikant erhöht.

Wie lange dauert es, eine Krypto-Transaktion forensisch zu verfolgen?

Eine initiale forensische Verfolgung der ersten Transaktionsebenen erfolgt bei uns in der Regel innerhalb von 48 bis 72 Stunden. Die vollständige Dokumentation komplexer Geldwäschestrukturen über diverse Blockchains hinweg beansprucht meist 10 bis 20 Werktage. Zeit ist ein kritischer Faktor, da Täter gestohlene Coins oft innerhalb von 24 Stunden an zentrale Börsen senden. Unsere automatisierten Monitoring-Systeme überwachen Zieladressen in Echtzeit, um sofortige Warnmeldungen bei Bewegungen der entwendeten Gelder zu generieren.

Haftet die Wallet-App oder die Börse für den Hack?

In den meisten Fällen haften Wallet-Anbieter nicht, da Nutzer bei Non-Custodial Wallets die alleinige Verantwortung für ihre Private Keys tragen. Bei zentralisierten Börsen besteht eine Haftung nur dann, wenn eine Sicherheitslücke auf Seiten der Plattform vorlag. Statistiken zeigen, dass über 85 Prozent der Verluste auf Phishing oder Social Engineering zurückzuführen sind, was eine Haftung des Anbieters rechtlich ausschließt. Die Prüfung der Nutzungsbedingungen gemäß geltendem Recht ist hierbei der erste juristische Schritt zur Klärung von Ansprüchen.

Sind Recovery-Services auf Social Media seriös?

Angebote für Recovery-Services auf Plattformen wie Instagram oder X sind zu 99,9 Prozent betrügerisch und zielen auf eine Zweit-Opfer-Abzocke ab. Diese Akteure fordern Vorabgebühren für angebliche Hacker-Tools, die technisch nicht existieren. Seriöse Blockchain-Forensik basiert auf Datenanalyse und rechtlichen Schritten, nicht auf dem Zurückhacken von Wallets. CryptoTracing warnt ausdrücklich davor, Zugangsdaten an Personen weiterzugeben, die eine garantierte Rückführung versprechen, da dies technisch ohne Zugriff auf die Zielbörse unmöglich ist.

Kann ich einen Wallet-Hack steuerlich absetzen?

Kryptoverluste durch Diebstahl können unter bestimmten Voraussetzungen steuerlich geltend gemacht werden, sofern sie als private Veräußerungsverluste qualifizieren. Gemäß § 23 EStG lassen sich Verluste aus privaten Veräußerungsgeschäften mit Gewinnen aus derselben Einkunftsart verrechnen. Hierfür ist eine lückenlose Dokumentation des Hacks durch einen polizeilichen Anzeigenbeleg und einen forensischen Bericht zwingend erforderlich. Das Finanzamt verlangt im Regelfall den Nachweis, dass der Zugriff auf die Assets dauerhaft und unumkehrbar verloren gegangen ist.